A Fronteira Invisível: O Risco Cibernético que Entra pela Garagem

Carregadores de veículos elétricos são novos nós de rede que, se desprotegidos, permitem movimentações laterais até sistemas críticos do edifício. Saiba como a convergência TI/TO e o uso de protocolos seguros evitam que a inovação na garagem se torne um prejuízo patrimonial.

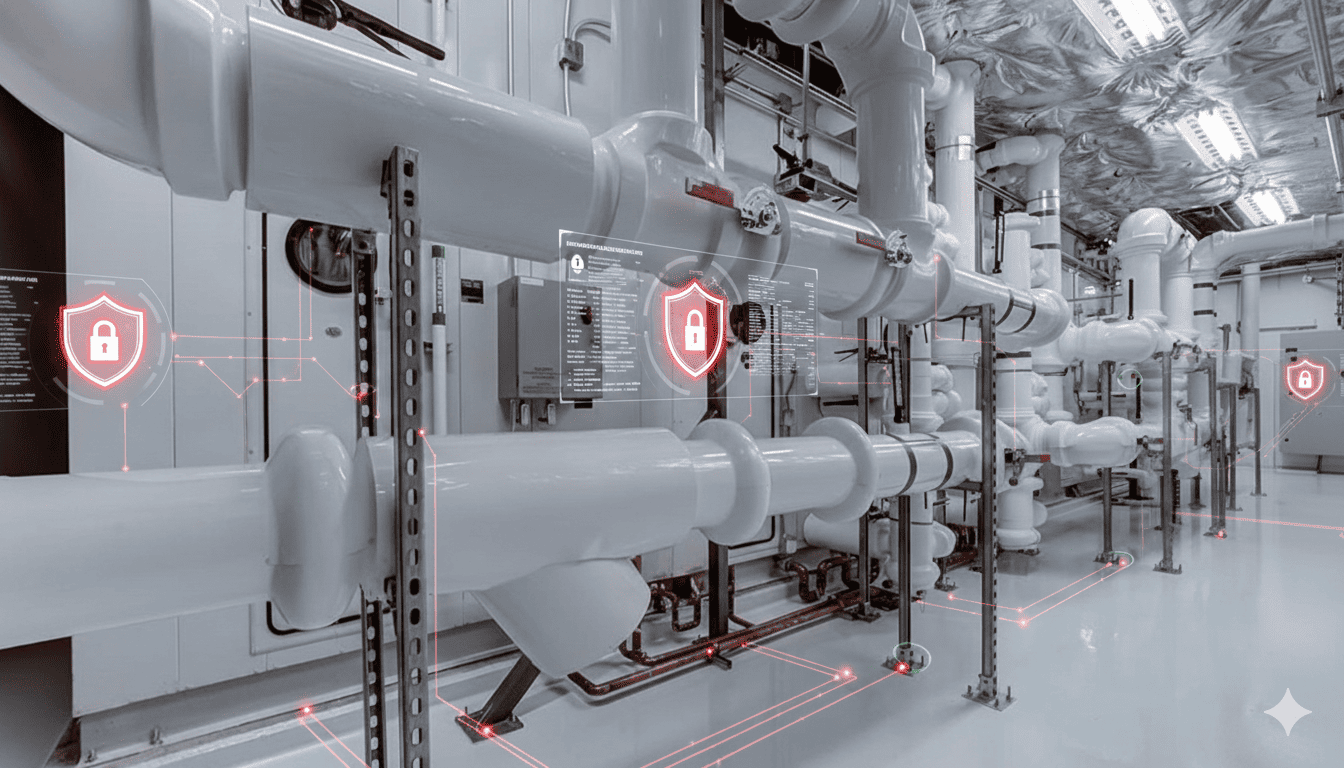

A modernização dos edifícios transformou a infraestrutura predial em um ecossistema vivo e conectado. O que antes era composto por sistemas isolados de iluminação e bombas d’água, hoje integra redes complexas de IoT e automação. No centro dessa transformação, o carregador de veículos elétricos surge como um novo e crítico nó de rede.

Para o gestor de ativos, o desafio transcende a disponibilidade de energia. Um carregador inteligente é, na prática, um computador conectado que processa dados financeiros e comandos operacionais. Se essa porta de entrada não for blindada, a inovação pode se tornar a exposição crítica da sua infraestrutura.

O Elo Perdido: A Convergência entre TI e OT

No ambiente predial, temos dois mundos que agora precisam falar a mesma língua: a TI (Tecnologia da Informação), que cuida dos dados e da rede corporativa e a OT (Tecnologia Operacional), que controla os dispositivos físicos, como elevadores e carregadores.

Quando instalamos uma estação de recarga sem o devido rigor técnico, criamos uma “ponte sem guarda-corpo" entre esses mundos. Um invasor que acesse um carregador vulnerável pode realizar uma movimentação lateral na rede, alcançando sistemas críticos de gestão de energia ou até o controle de acesso do edifício.

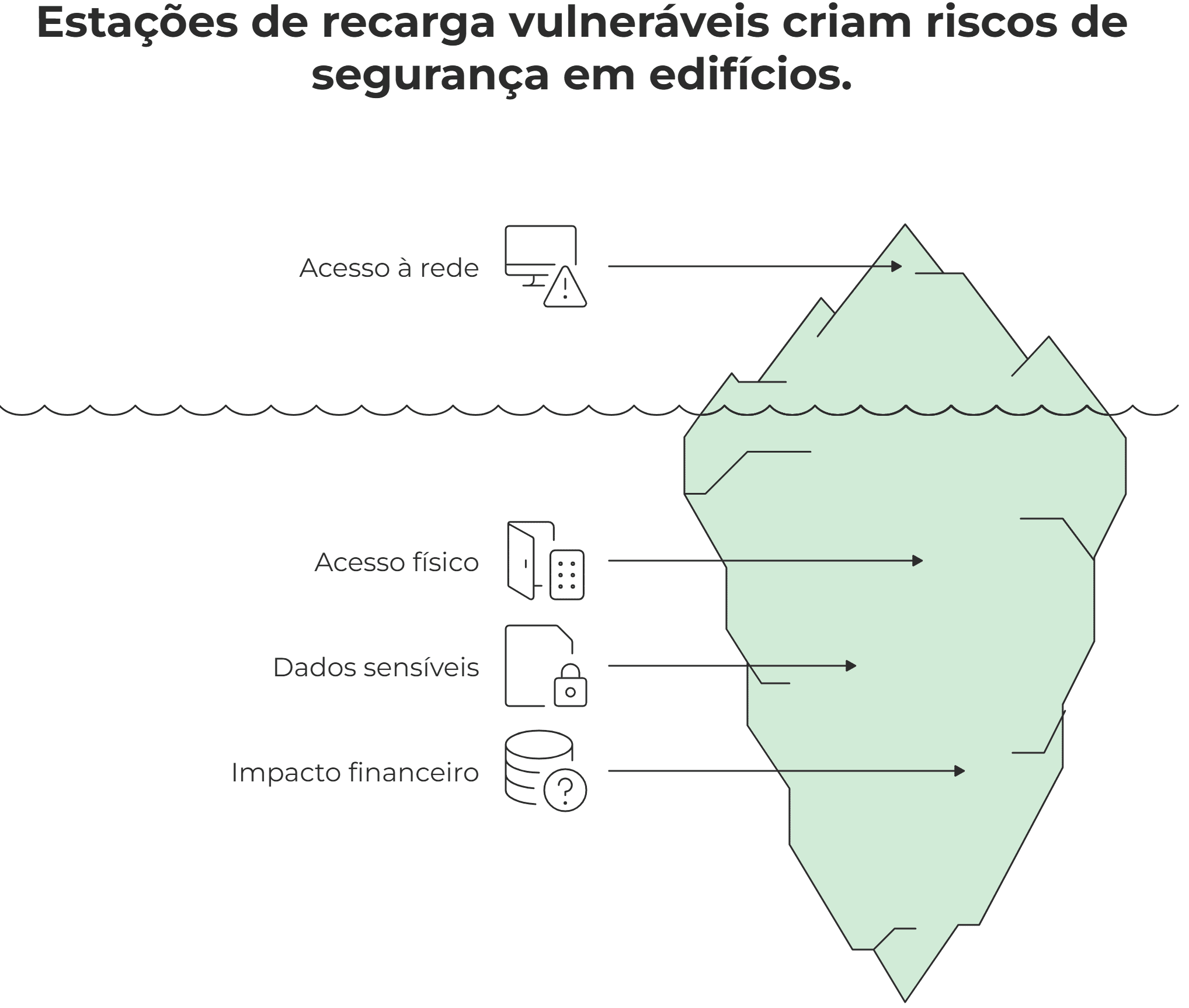

Por que a garagem se tornou um alvo?

- Acesso Físico Facilitado: Carregadores ficam em áreas comuns, facilitando tentativas de conexão direta.

- Dados Sensíveis: Trafegam informações de consumo, identificação de usuários e horários de rotina.

- Impacto Financeiro: Falhas na comunicação podem gerar cobranças incorretas ou multas por ultrapassagem de demanda contratada.

O Papel dos Protocolos na Continuidade Operacional

Um dos maiores riscos para a gestão de facilities é a chamada "Sombra Tecnológica". Isso ocorre quando o edifício possui dispositivos que operam isolados ou através de protocolos rudimentares, sem feedback real para o sistema central.

Para que a gestão seja eficiente, é preciso substituir a fragmentação pela normalização de dados. Isso significa que, independentemente da marca do carregador, todos devem reportar informações em um formato padrão que o seu BMS (Building Management System) compreenda.

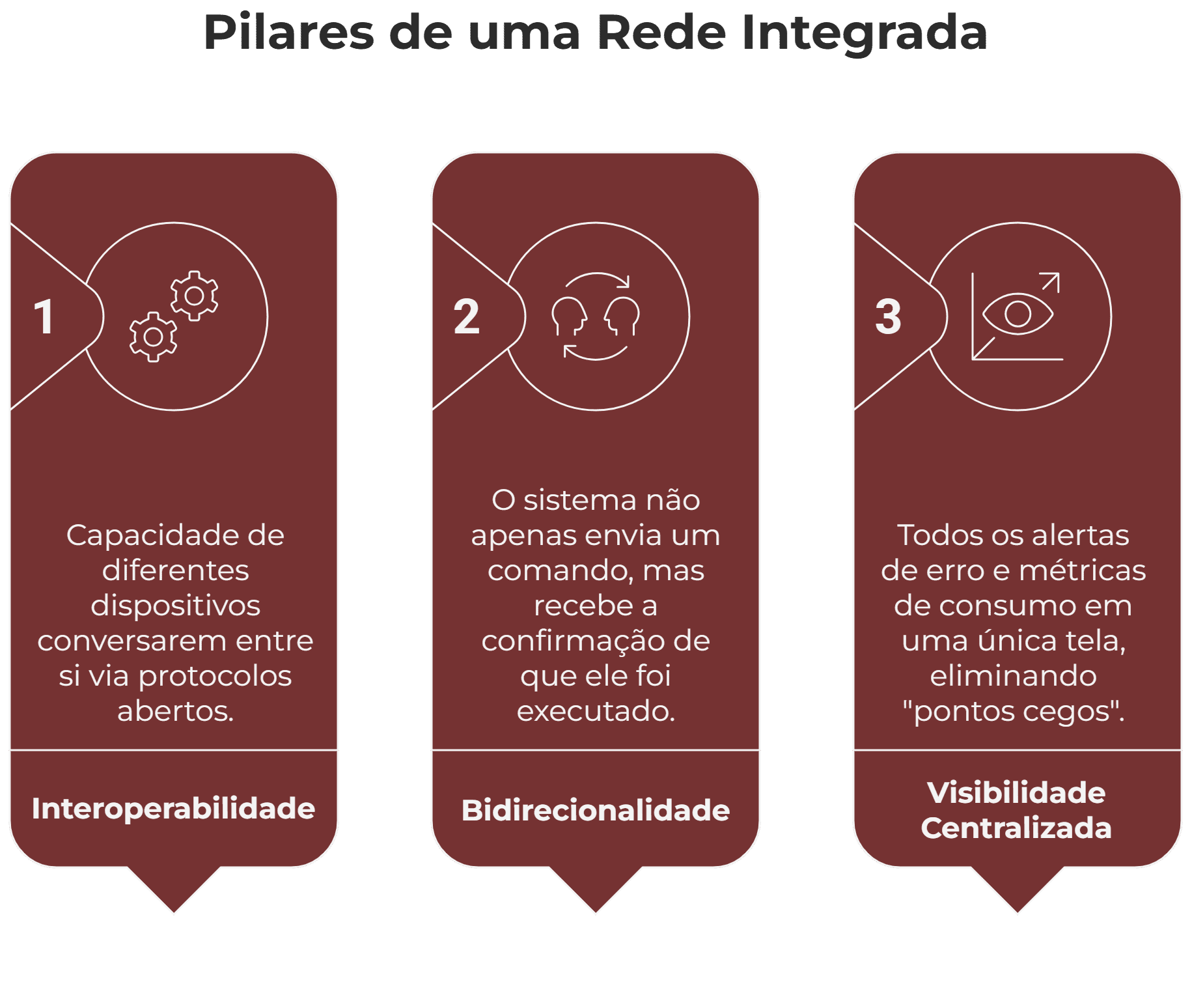

Os pilares de uma rede integrada e segura:

- Interoperabilidade: Capacidade de diferentes dispositivos conversarem entre si via protocolos abertos, como o OCPP.

- Bidirecionalidade: O sistema não apenas envia um comando, mas recebe a confirmação de que ele foi executado.

- Visibilidade Centralizada: Todos os alertas de erro e métricas de consumo em uma única tela, eliminando "pontos cegos".

Blindagem de Dados como Diferencial Patrimonial

Investir em tecnologias que priorizam o tráfego seguro de informações não é apenas uma decisão de TI, mas uma proteção do patrimônio. Uma infraestrutura blindada garante que as automações executadas pelo BMS sejam autênticas e que as ordens de limitação de potência, essenciais para evitar sobrecargas, cheguem ao destino sem alterações.

Ao adotar padrões de criptografia e autenticação robustos, o empreendimento eleva seu nível de conformidade e se protege contra paradas sistêmicas. Essa maturidade tecnológica é o que diferencia edifícios preparados para o futuro daqueles que ainda operam sob o risco da fragmentação tecnológica e da invisibilidade operacional.

A Segurança como Decisão Estratégica

A cibersegurança na garagem deixou de ser um tópico de suporte técnico para se tornar uma pauta de diretoria. Proteger o fluxo de informações da recarga elétrica é proteger a estabilidade financeira e operacional de todo o empreendimento.

Entender os mecanismos que tornam essa comunicação inviolável é o próximo passo para qualquer gestor que deseja uma infraestrutura realmente preparada para o futuro.

[Saiba mais: Leia o artigo técnico completo sobre OCPP e TLS e blinde sua infraestrutura]