Segurança de Borda e Controle de Acesso (NAC)

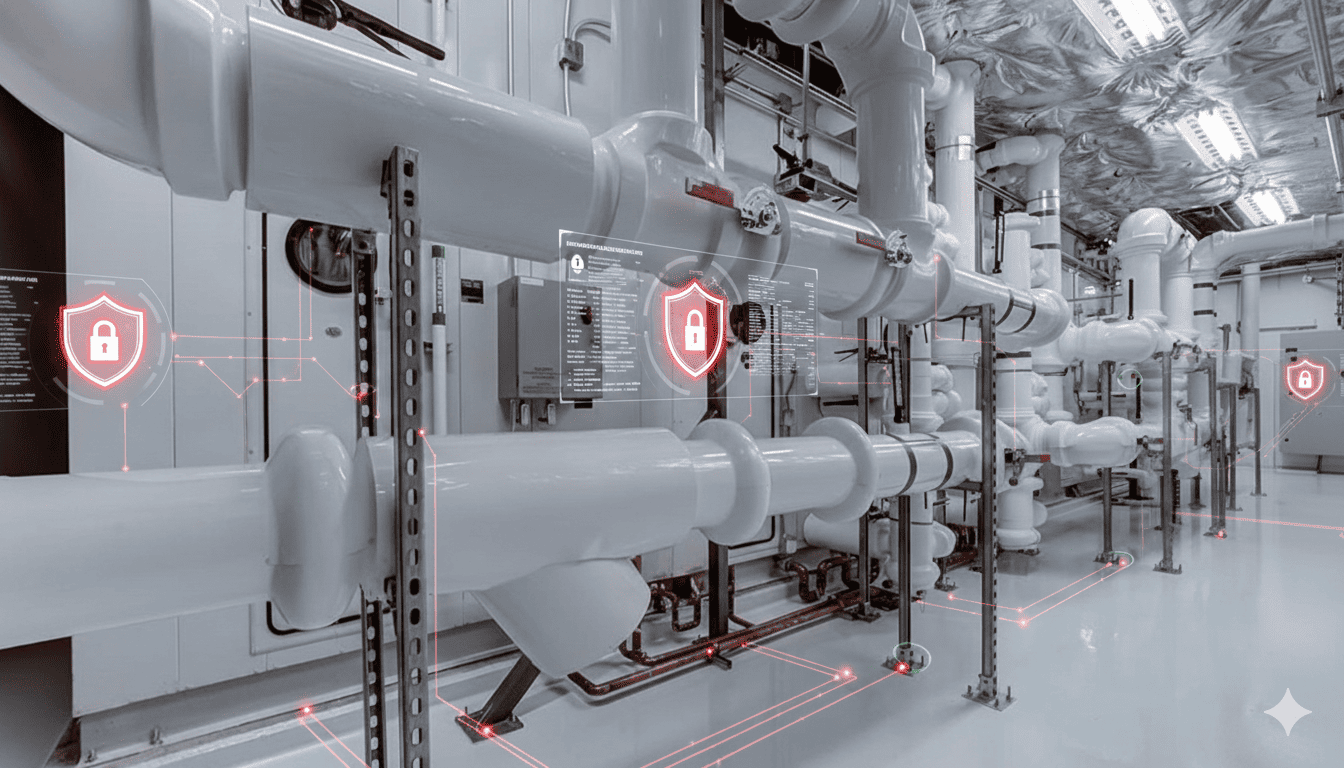

Você já parou para pensar que uma vulnerabilidade de acesso não deveria colocar sua produção em risco? Neste artigo, mostramos como a segurança de borda e o NAC funcionam como uma blindagem para o seu chão de fábrica, identificando cada usuário e isolando ameaças antes que elas virem um problema real.

A convergência entre TI e TO trouxe ganhos de produtividade, mas também expandiu a superfície de ataque nos ambientes industriais. Nesse cenário, a segurança de borda surge como a primeira linha de defesa para proteger ativos críticos. A implementação do NAC (Network Access Control), como uma estratégia de segurança, permite monitorar não apenas o perímetro, mas todas as comunicações internas, mitigando riscos antes que eles atinjam o núcleo da operação fabril.

A evolução das ACLs para Firewalls de Próxima Geração (NGFW)

Para que o controle de acesso seja efetivo, a tecnologia de filtragem precisa evoluir. Antigamente, a automação dependia de ACLs (Listas de Controle de Acesso) estáticas, que filtravam pacotes apenas por IP e portas, o que é insuficiente contra ameaças modernas.

A mudança para o Firewall de Próxima Geração (NGFW) trouxe a Inspeção Profunda de Pacotes (DPI) para o chão de fábrica, permitindo:

- Identificação de Protocolos: Entender comandos específicos de protocolos industriais em tempo real.

- Visibilidade Granular: Diferenciar o tráfego legítimo de comportamentos anômalos que as ACLs simples não detectam.

- Inteligência de Conteúdo: Enquanto a ACL filtra "origem e destino", o NGFW entende o "conteúdo" da conversa industrial.

Autenticação Robusta com IEEE 802.1X em Setores Críticos

Além de inspecionar o tráfego, é preciso garantir que quem se conecta à rede é, de fato, autorizado. Em setores como o de energia, onde a integridade dos dados é vital, o protocolo IEEE 802.1X é o padrão ideal. Ele estabelece a autenticação baseada em porta, assegurando que nenhum switch aceite conexões sem uma validação prévia em um servidor central.

Essa camada de segurança impede que hardware não autorizado seja conectado fisicamente em subestações ou centros de controle, protegendo a rede contra intrusões físicas que poderiam causar interrupções catastróficas.

Contenção de Ransomwares e Mitigação de Movimentos Laterais

Mesmo com autenticação e firewalls, a proteção moderna deve prever falhas. Se o perímetro for rompido, o foco passa a ser a contenção de danos. Através do isolamento de portas e da microssegmentação, impedimos o chamado "movimento lateral".

Sem essas barreiras, um ransomware pode se espalhar rapidamente por toda a planta. Ao restringir a comunicação ao estritamente necessário para o processo, criamos "bolhas" de segurança que:

- Confinam a ameaça ao dispositivo comprometido.

- Garantem a continuidade das demais áreas da fábrica.

- Reduzem o tempo de inatividade e facilitam a resposta a incidentes.

Resiliência através da Segurança por Design

Investir em segurança de borda e controle de acesso é vital para a continuidade da Indústria 4.0. Ao integrar firewalls inteligentes (NGFW), protocolos robustos (802.1X) e estratégias de contenção, a infraestrutura torna-se capaz de detectar e bloquear anomalias proativamente. Preservar a integridade dos sistemas de automação através da segurança por design é, hoje, o maior objetivo da engenharia moderna.