Por que o Zero Trust Industrial é o novo padrão para a Indústria 4.0?

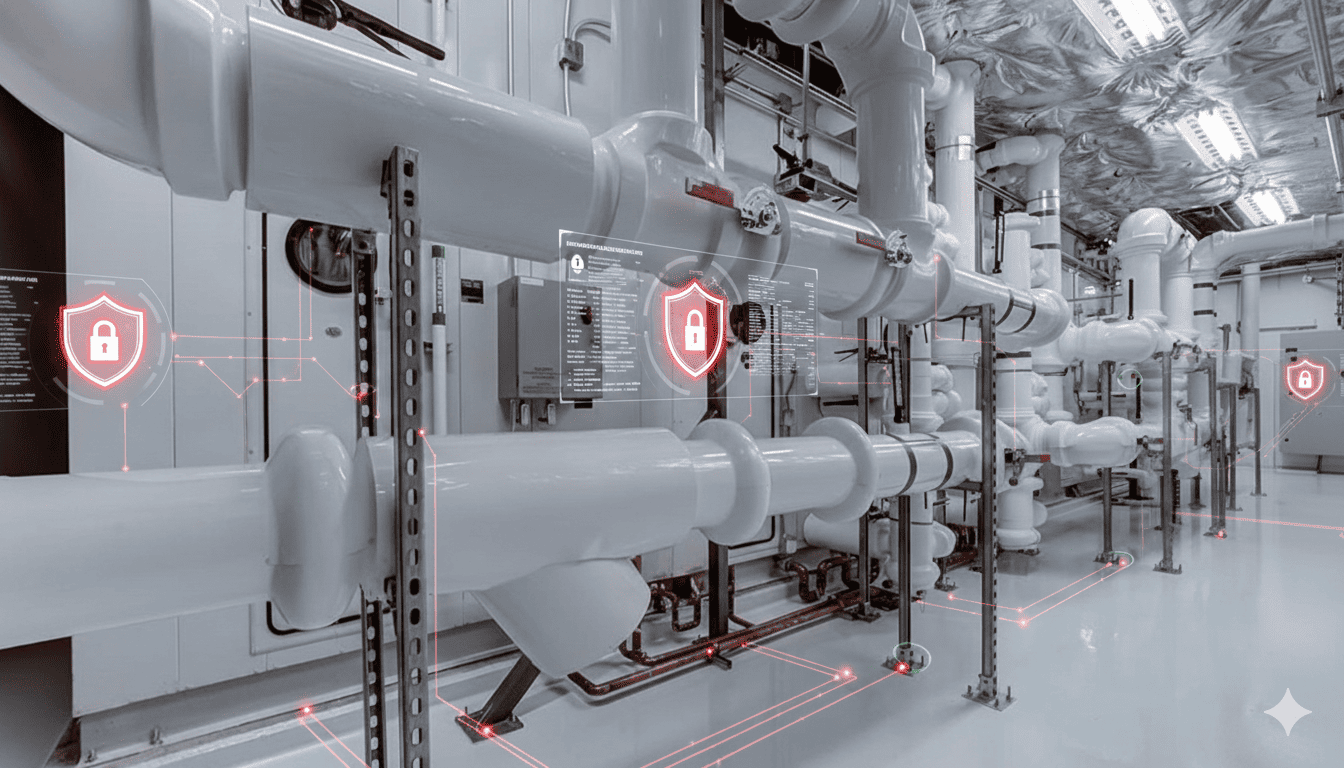

Você confiaria as chaves da sua fábrica a qualquer desconhecido? O modelo de muralhas faliu: hoje, uma falha administrativa pode paralisar toda a sua produção. O Zero Trust Industrial elimina essa confiança cega ao verificar cada dispositivo via NAC, garantindo que ameaças isoladas não interrompam a operação e protegendo sua lucratividade sob a norma IEC 62443.

Por que o Zero Trust Industrial é o novo padrão para a Indústria 4.0?

Antigamente, a segurança de uma fábrica funcionava como um castelo medieval: muros altos (firewalls) e um fosso profundo (isolamento físico) protegiam tudo o que estava lá dentro. Se você estivesse "dentro" da rede, era considerado confiável.

Contudo, a Indústria 4.0 derrubou esses muros. Hoje, o chão de fábrica precisa conversar com a nuvem, com o setor de compras e com técnicos remotos. Essa hiperconectividade trouxe um problema: se um invasor ou um malware ultrapassar a primeira barreira, ele terá acesso livre para navegar por toda a sua planta, podendo paralisar máquinas críticas em segundos.

O Conceito de Zero Trust: "Nunca confie, sempre verifique"

O Zero Trust não é um software isolado, mas uma estratégia de defesa baseada em um princípio simples: nenhum dispositivo, seja um sensor novo ou o notebook de um engenheiro, ganha acesso à rede automaticamente.

Para entender como isso funciona na prática, podemos dividir a estratégia em três pilares essenciais:

- Identidade acima de tudo: Não importa em qual porta o cabo foi conectado; o sistema verifica "quem” é o dispositivo e se ele tem permissão para estar ali.

- Privilégio Mínimo: Um técnico da manutenção elétrica só terá acesso aos equipamentos da sua área de atuação, e não ao sistema financeiro ou à linha de produção vizinha.

- Monitoramento Contínuo: A verificação não acontece apenas no momento da conexão, mas durante todo o tempo em que o dispositivo estiver ativo.

Como a Segmentação Protege sua Receita

Imagine que sua produção é dividida em células independentes. Se um problema ocorrer na "Linha A", a "Linha B" e a "Linha C" continuam operando normalmente. Isso é o que chamamos de microsegmentação.

Os impactos diretos na operação:

- Contenção de Ameaças: Impede o "movimento lateral" de vírus ou ransomwares. O problema fica isolado onde começou.

- Visibilidade em Tempo Real: Você passa a ter um inventário automático. Se um dispositivo desconhecido for plugado em uma máquina de envase, o sistema detecta e bloqueia instantaneamente.

- Redução do Downtime: Menos paradas não planejadas significam maior cumprimento de prazos e proteção da margem de lucro.

Do Caos ao Controle: A Orquestração com NAC

Implementar essa segurança em uma fábrica repleta de máquinas legadas e protocolos variados, como Modbus ou Profinet, pode parecer uma tarefa impossível. É nesse cenário que o NAC (Network Access Control) atua como um porteiro inteligente, identificando cada ativo e garantindo que as regras de Zero Trust sejam aplicadas sem a necessidade de trocar toda a infraestrutura existente.

A adoção de uma ferramenta de NAC traz uma agilidade sem precedentes para a operação, uma vez que o sistema passa a autorizar ou bloquear acessos de forma automática. Isso elimina a dependência de intervenções manuais constantes, que costumam ser lentas e suscetíveis a erros humanos durante janelas de manutenção.

Além disso, o NAC é um pilar fundamental para a conformidade, auxiliando a planta a se adequar a normas internacionais rigorosas, como a IEC 62443, através de relatórios detalhados e controle total de ativos. Essa estrutura gera uma resiliência duradoura, garantindo que, mesmo com a modernização acelerada e a chegada de novos dispositivos, a segurança acompanhe o ritmo da inovação sem criar novas vulnerabilidades.

Orquestração e Controle: O papel do Macmon NAC

Para que o Zero Trust deixe de ser apenas um conceito e se torne realidade operacional, é necessária uma ferramenta que entenda as particularidades da indústria. O Macmon NAC se destaca como o orquestrador da confiança, oferecendo visibilidade completa e controle centralizado.

A solução atua como o sistema nervoso da rede, identificando cada ativo em segundos. Ele não apenas detecta a presença de um dispositivo, mas analisa seu comportamento e conformidade antes de conceder qualquer nível de acesso.

Diferenciais Estratégicos na Linha de Produção

O Macmon se diferencia por sua capacidade de integrar ambientes heterogêneos sem a necessidade de agentes. Isso é vital em plantas com CLPs e máquinas legadas que não suportam softwares adicionais.

- Agnosticismo de Hardware: Funciona com switches e ativos de qualquer fabricante via SNMP ou SSH. Isso permite implementar o Zero Trust sem trocar a infraestrutura atual.

- Segurança Baseada em Identidade: Garante que apenas dispositivos autorizados e "saudáveis" acessem a rede, bloqueando instantaneamente conexões não reconhecidas.

- Conformidade Automatizada: Facilita o cumprimento da norma IEC 62443, gerando relatórios detalhados de ativos e níveis de privilégio automaticamente.

Inteligência e Resiliência Operacional

Através de uma interface intuitiva, o Macmon permite a criação de políticas dinâmicas. Um técnico pode receber acesso temporário a uma célula específica de produção, com revogação automática ao fim do turno ou tarefa.

Essa orquestração inteligente reduz drasticamente o esforço de gestão. Em caso de anomalia, o sistema isola o dispositivo suspeito em uma VLAN de quarentena, impedindo que uma possível ameaça se espalhe pela linha de produção.

Adequar-se a essas práticas de segmentação dinâmica é o que separa uma planta vulnerável de uma operação resiliente. O Macmon transforma a complexidade da rede industrial em um ambiente controlado, seguro e transparente.

Resiliência e Continuidade Operacional

A transição para o Zero Trust por linha de produção é o passo definitivo para indústrias que buscam maturidade digital com estabilidade. Ao substituir a antiga "confiança cega" por uma orquestração inteligente via Macmon NAC, as organizações blindam seu patrimônio e garantem a previsibilidade da entrega. Em um cenário onde o downtime custa milhões, essa estratégia deixa de ser opcional para se tornar a garantia de que a produção nunca pare.

[Saiba mais: Leia o artigo técnico completo sobre Zero Trust e proteja sua produção]